Τι είναι το Firewall;

Ένα τείχος προστασίας (Firewall) είναι ένα παρακολουθούμενο και ελεγχόμενο όριο μεταξύ του δικτύου σας και του υπόλοιπου internet. Ο σκοπός του είναι να κρατήσει μακριά από το δίκτυο σας τις κυβερνοαπειλές την κακόβουλη ή ανεπιθύμητη κυκλοφορία δικτύου.

Το τείχος προστασίας σας είναι η πρώτη σας γραμμή άμυνας. Μπορείτε να φανταστείτε το τείχος προστασίας σας σαν ένα μεγάλο τείχος γύρω από την επιχείρηση σας, που προστατεύει τα ψηφιακά σας περιουσιακά στοιχεία από τις κυβερνοαπειλές.

Η Techopedia εξηγεί

Η απόλαυση της ασφάλειας που προσφέρει ένα αμυντικό τείχος δεν είναι κάτι καινούργιο. Το 122 μ.Χ., με διάταγμα του Αυτοκράτορα Ανδριανού, ξεκίνησαν οι εργασίες σε ένα τείχος που στόχευε να περικυκλώσει ολόκληρη την Ρωμαϊκή Αυτοκρατορία.

Ένα από τα λίγα τμήματα που ολοκληρώθηκαν σύμφωνα με την παραγγελία ήταν αυτό που εκτεινόταν 80 μίλια κατά μήκους της Αγγλίας, από το Wallsend στην Ανατολική ακτή μέχρι το Bowness-on-Solway στα Δυτικά. Μεγάλο μέρος του στέκεται όρθιο ακόμα και σήμερα. Κατά τύχη, αυτό το τείχος ήταν η έμπνευση για το Μεγάλο Τείχος στο Game of Thrones.

Αλλά το Τείχος του Ανδριανού δεν χτίστηκε για να είναι ένα απροσπέλαστο εμπόδιο. Ήταν ένας έλεγχος συνόρων που επέτρεπε την κυκλοφορία να περάσει και από τις δύο κατευθύνσεις μέσω των πυλών των οχυρών που απείχαν πέντε μίλια μεταξύ τους κατά μήκους του τείχους.

Φυσικά, υπήρχαν κανονισμοί για το ποιος και τι μπορούσε να περάσει. Αν ήθελες να περάσεις μερικά βοοειδή, δεν υπήρχε πρόβλημα. Αλλά αν τα βοοειδή τραβούσαν ένα κάρο γεμάτο με σπαθιά και δόρατα, η απάντηση θα ήταν όχι.

Το τείχος προστασίας του δικτύου σας λειτουργεί με παρόμοιες αρχές. Οι κανόνες του τείχους προστασίας υποδεικνύουν τι κυκλοφορία θα περάσει μέσα και έξω. Αντί για οχυρά, το τείχος προστασίας έχει θύρες.

Όλη η κυκλοφορία δικτύου που προσπαθεί να φτάσει σε ένα προορισμό αναγνωρίζεται από μια διεύθυνση πρωτοκόλλου Διαδικτύου (IP) και μια θύρα. Υπάρχουν εκατοντάδες θύρες και κάθε μία είναι αριθμημένη και κάθε μια είτε επίσημα είτε συμβατικά έχει έναν αναγνωρισμένο σκοπό.

Διαφορετικά είδη κυκλοφορίας δικτύου χρησιμοποιούν θύρες που είναι αφιερωμένες σε αυτά τα είδη. Η κυκλοφορία διαδικτύου Hyper-Text Transport Protocol (HTTP) είναι ορισμένη να χρησιμοποιεί τη θύρα 80. Το Secure HTTP (HTTPS) θα χρησιμοποιεί τη θύρα 443.

Το Email παραδίδεται που από το Simple Mail Transfer Protocol (SMTP) που θα χρησιμοποιεί τη θύρα 25, και το will use port 25, και το email που παραδίδεται από το Internet Message Access Protocol (IMAP) θα χρησιμοποιεί τη θύρα 143.

Οι εργαζόμενοι που δουλεύουν εκτός γραφείου και θέλουν να συνδεθούν με το γραφείο μπορούν να χρησιμοποιήσουν το Remote Desktop Protocol (RDP), το οποίο διαχειρίζεται η θύρα 3389.

Όλες αυτές οι θύρες χρειάζονται κανόνες έτσι ώστε το τείχος προστασίας σας να μπορεί να επιβάλλει την πολιτική ασφαλείας στην κυκλοφορία που επιχειρεί να εισέλθει και να εξέλθει στο δίκτυο σας. Η έμφαση της ασφάλειας είναι συνήθως στην κυκλοφορία που εισέρχεται στο δίκτυο, αλλά ένα τείχος ασφαλείας μπορεί εύκολα να ελέγξει και την κυκλοφορία που εξέρχεται από το δίκτυο.

Για πληροφορίες στο πως τα τείχη ασφαλείας διαφέρουν από τα antivirus, διαβάστε τον οδηγό μας τείχος ασφαλείας vs antivirus.

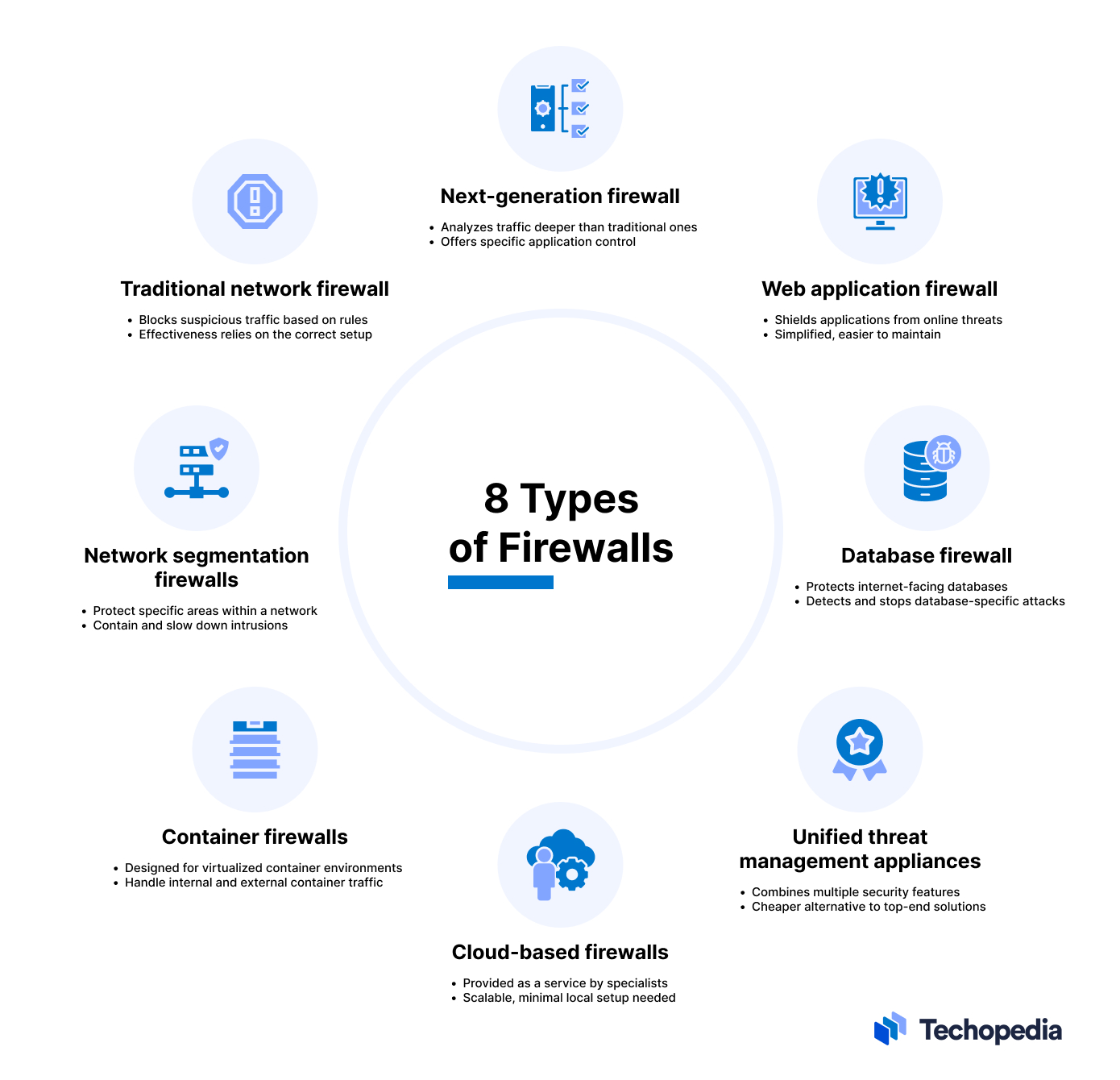

Είδη Τοίχων Προστασίας (Firewall)

Υπάρχουν πολλά είδη τειχών ασφαλείας. Θα σας επισημάνουμε τις διαφορές μεταξύ των βασικών ομάδων τειχών ασφαλείας. Λαμβάνουμε υπόψιν μας εδώ μόνο τα τείχη ασφαλείας εξοπλισμού δικτύου και όχι τα τείχη ασφαλείας λογισμικού όπως τα “προσωπικά” τείχη ασφαλείας που είναι ενσωματωμένα στα Microsoft Windows.

Παραδοσιακό Τείχος Ασφαλείας Δικτύου (Traditional Network Firewall)

Τα τείχη προστασίας σαν πακέτα φιλτραρίσματος είναι ένα είδος που εξηγήσαμε παραπάνω. Παρέχουν προστασία με το να εμποδίζουν την πρόσβαση της ανεπιθύμητης κυκλοφορίας – που αποτελείται από πολλά μικρά πακέτα πληροφοριών – και ύποπτες συνδέσεις στο δίκτυο της επιχείρησης σας. Λειτουργούν εφαρμόζοντας ένα σύνολο κανόνων σε κυκλοφορία και θύρες και επιτρέπουν ή απαγορεύουν την πρόσβαση σύμφωνα με αυτούς τους κανόνες.

Η μόνη κυκλοφορία που επιτρέπεται από το τείχος ασφαλείας είναι αυτή που πληροί τα κριτήρια όπως την προέλευση της διεύθυνσης IP, τη διεύθυνση προορισμού IP, τον αριθμό θύρας και το πρωτόκολλο. Όλα τα άλλα μπλοκάρονται.

Αυτά τα τείχη προστασίας είναι πολύ αποτελεσματικά – αν είναι σωστά ρυθμισμένα. Οι περισσότερες επιτυχείς παραβιάσεις τειχών προστασίας οφείλονται σε λάθος ρυθμίσεις ή παρωχημένο λογισμικό. Και λάβετε υπόψιν σας ότι τα πιο ικανά τείχη προστασίας είναι αυτά που είναι και πιο περίπλοκα στην ρύθμιση τους.

Τείχος Προστασίας Επόμενης Γενιάς (Next-Generation Firewall)

Αυτά τα τείχη προστασίας επεκτείνουν τη δυνατότητα των τυπικών τειχών προστασίας δικτύου. Τα τυπικά τείχη προστασίας δικτύου λειτουργούν φιλτράροντας τα πακέτα και επιτρέποντας να περνάνε τα πακέτα που ταιριάζουν με τα κριτήρια των κανονισμών. Όλα τα υπόλοιπα φιλτράρονται. Ένα τείχος προστασίας επόμενης γενιάς χρησιμοποιεί την επιθεώρηση των πακέτων για να ρίξει μια πιο βαθιά ματιά στον τύπο κυκλοφορίας.

Αν ένα τυπικό τείχος προστασίας είναι ο φρουρός των συνόρων που ελέγχει το ιστορικό σας, επιθεωρεί τα έγγραφα σας και σας ρωτά για τον σκοπό του ταξιδιού σας, ένα τείχος προστασίας επόμενης γενιάς τα κάνει όλα αυτά και μετά ψάχνει και τις αποσκευές σας.

Εξετάζουν το περιεχόμενο κάθε πακέτου δικτύου και συνδυάζουν αυτές τις πληροφορίες με τους κανόνες του τείχους προστασίας για να λάβουν μια πιο ενημερωμένη και πιο λεπτομερή απόφαση σχετικά με την επιβολή ή την άρνηση της κυκλοφορίας.

Για παράδειγμα, μπορεί να θέλετε να επιτρέψετε στο προσωπικό σας να μπει στο ίντερνετ κατά τη διάρκεια του διαλείμματος τους για φαγητό, αλλά δεν θέλετε να κατεβάσουν torrents ή να χρησιμοποιήσουν συνομιλίες video. Τα τείχη προστασίας επόμενης γενιάς σας επιτρέπουν να είστε πολύ συγκεκριμένοι στο πως να χρησιμοποιούνται οι εφαρμογές. Μπορείτε να επιτρέψετε το Skype για φωνητικές κλήσεις αλλά όχι για την μεταφορά αρχείων, για παράδειγμα.

Αυτές οι συσκευές προσφέρουν ένα πολύ υψηλό επίπεδο προστασίας, γι’ αυτό και μερικές φορές αποτελούν υποχρεωτική απαίτηση για την επίτευξη πιστοποίησης ή συμμόρφωσης με ένα πρότυπο όπως το Payment Card Industry Data Security Standard (PCI-DSS), το Health Insurance Portability and Accountability Act (HIPAA) ή το ISO/IEC 27001 Information Security Management.

Το λεπτομερές επίπεδο ελέγχου που έχετε πάνω στην κυκλοφορία δεδομένων μέσα και έξω από το δίκτυο σας, σας επιτρέπει να μετριάσετε έναν ευρύτερο αριθμό ειδών απειλών, όπως του προβληματικού προσωπικού και των δυσαρεστημένων υπαλλήλων.

Τα τείχη προστασίας επόμενης γενιάς μπορούν συνήθως να εκτελέσουν και άλλες λειτουργίες ασφαλείας. Αυτές είναι διαθέσιμες έτοιμες για χρήση ή ως προαιρετικά πρόσθετα, μερικές φορές μέσα από μια συνδρομή. Η ανίχνευση εισβολής, η αφαίρεση κακόβουλων λογισμικών και η επιτήρηση κάποιας κωδικοποιημένης κυκλοφορίας είναι κάποια από αυτά τα τυπικά πρόσθετα που προσφέρονται κάτω από τον όρο ομπρέλα “προστασία πύλης”.

Η επιθεώρηση ενός πακέτου δικτύου παίρνει ελάχιστο χρόνο. Αλλά για τα δίκτυα υψηλής κυκλοφορίας, αυτά τα μικρά χρονικά διαστήματα προστίθενται και μπορούν να δημιουργήσουν καθυστερήσεις. Για να αποφευχθεί η υποβάθμιση του δικτύου μπορεί να χρειαστούν περισσότερα τείχη προστασίας και κατανομή του φορτίου ή γρηγορότερες, ισχυρότερες και πιο ακριβές μονάδες που είναι σχεδιασμένες για να αντιμετωπίζουν μεγαλύτερους όγκους δεδομένων.

Τείχη Προστασίας Εφαρμογών Δικτύου (Web Application Firewall)

Ένα τείχος προστασίας εφαρμογών δικτύου συνήθως αποτελείται από ένα διακομιστή μεσολάβησης που βρίσκεται μεταξύ μιας εφαρμογής που εκτελείται σε έναν server και στους απομακρυσμένους χρήστες αυτής της εφαρμογής μέσω ίντερνετ.

Αυτός ο διακομιστής μεσολάβησης λειτουργεί ως ο μεσάζων μηνυμάτων, που δέχεται συνδέσεις από τους χρήστες και αλληλεπιδρά με την εφαρμογή εκ μέρους τους. Αυτή η διαμεσολάβηση μεταξύ των συνδέσεων παρέχει μια ασπίδα έναντι σαρώσεων θυρών και άλλων κακόβουλων απειλών όπως τις επιθέσεις μέσω κακόβουλων πακέτων. Οι κακόβουλες συνδέσεις αποτυχαίνουν στον διακομιστή και όχι στον server της εφαρμογής. against port scans and other malicious threats, such as malformed packet attacks.

Τα τείχη προστασίας (Firewall) εφαρμογών παρέχουν έναν ασφαλή προστατευτικό χώρο ανάμεσα στον server της εφαρμογής δικτύου, στους καλοπροαίρετους χρήστες και τις κακόβουλες απειλές.

Τα τείχη προστασίας εφαρμογών είναι φτιαγμένα για να είναι λεπτομερή και αποτελεσματικά, με έμφαση στην απλότητα και την ταχύτητα. Το αντιφατικό είναι ότι η απλότητα είναι που τα κάνει λιγότερα ευάλωτα στις επιθέσεις και τις αδυναμίες ασφάλειας από ότι τους servers των εφαρμογών δικτύων, και είναι ευκολότερο να διατηρηθούν ενημερωμένα.

Οι εφαρμογές δικτύου, εξ ορισμού, είναι σχεδιασμένες για να προσβάσιμες από το ίντερνετ και μια δημοφιλής εφαρμογή μπορεί να έχει τεράστιο όγκο κυκλοφορίας.

Για ορισμένους οργανισμούς, αυτός είναι αρκετός λόγος για να διαχωρίσουν τις ανάγκες τους σε τείχος προστασίας εταιρείας και να έχουν ένα τείχος προστασίας αφιερωμένο στο δίκτυο και ένα τείχος προστασίας εφαρμογής ιστού για την κυκλοφορία της εφαρμογής ιστού. Ένα τείχος προστασίας υψηλής κυκλοφορίας ιστού είναι φθηνότερο από ένα τείχος προστασίας υψηλής κυκλοφορίας δικτύου.

Τείχη Προστασίας για Βάσεις Δεδομένων (Database Firewall)

Αυτές αποτελούν μια εξειδικευμένη περίπτωση των τειχών προστασίας (Firewall) για εφαρμογές ιστού, που είναι προσαρμοσμένες στις ανάγκες μιας βάσης δεδομένων που απευθύνεται στο διαδίκτυο. Ο σχεδιασμός τους περιλαμβάνει χαρακτηριστικά που εντοπίζουν και εξουδετερώνουν συγκεκριμένες επιθέσεις σε βάσεις δεδομένων, όπως η SQL injection και η cross-site scripting.

Οι παραβιάσεις δεδομένων είναι δυσάρεστη σε όλα τα επίπεδα, προκαλώντας ζημιά στη φήμη, έλλειψη εμπιστοσύνης στους χρήστες και πιθανά πρόστιμα από τις επιβλέπουσες αρχές. Είναι ευνόητο ότι είναι απαραίτητο ότι πρέπει να παρθούν όλα τα μέτρα για την προστασία των βάσεων δεδομένων και των δεδομένων που περιέχουν.

Τα Τείχη Προστασίας (Firewall) για Βάσεις Δεδομένων συνήθως ενσωματώνουν έναν πίνακα ελέγχου ώστε να μπορούν να προβληθούν, αναθεωρηθούν και αναφερθούν η κυκλοφορία και οι πρόσβασεις στη βάση δεδομένων. Ανάλογα με τη φύση των δεδομένων στη βάση δεδομένων, αυτό μπορεί να βοηθήσει στην απόδειξη συμμόρφωσης με πρότυπα και άλλες απαιτήσεις κανονισμών.

Συσκευές Ενοποιημένης Διαχείρισης Απειλών (Unified Threat Management Appliances)

Μια συσκευή ενοποιημένης διαχείρισης απειλών συνδυάζει χαρακτηριστικά από μια ποικιλία τειχών προστασίας και συσκευών ασφαλείας σε μια συσκευή.

Μια συνηθισμένη επιλογή χαρακτηριστικών θα περιλαμβάνει:

- Ένα παραδοσιακό τείχος προστασίας,

- Ένα σύστημα ανίχνευσης εισβολέα,

- Σάρωση πακέτων για κακόβουλα φορτία, ιούς και κακόβουλο λογισμικό,

- Μαύρη λίστα διευθύνσεων διαδικτύου, αποτρέποντας τους εργαζόμενους από το να συνδέονται στους απαγορευμένους ιστότοπους όπως τους ιστότοπους phishing.

Αυτές οι συσκευές κοστίζουν περισσότερο από ένα παραδοσιακό τείχος προστασίας και θα επιφέρουν συνεχείς δαπάνες για συνδρομές ώστε να λάβετε τις ενημερώσεις προστασίας από ιούς για τις λειτουργίες σάρωσης πακέτων.

Είναι φθηνότερα, όμως, από το να χρησιμοποιείτε μια σουίτα κορυφαίων αποκλειστικών λύσεων για να έχουν παρόμοια κάλυψη. Οι αποκλειστικές συσκευές θα είναι ανώτερες, φυσικά, αλλά για κάποιους οργανισμούς είναι απλά πολύ ακριβές. Μια ενοποιημένη συσκευή διαχείρισης απειλών είναι μια καλή εναλλακτική.

Τείχη Προστασίας Βασισμένα στο Cloud (Cloud-Based Firewall)

Ο ευκολότερος τρόπος να το περιγράψουμε είναι ότι αυτά είναι τείχη προστασίας ως υπηρεσίες. Είναι τείχη προστασίας (Firewall) που φιλοξενούνται στο cloud και παρέχονται από εξειδικευμένους παρόχους Είναι εξαιρετικά διαθέσιμες, κλιμακώσιμες, μπορούν να διαχειριστούν τεράστιες αυξήσεις την κυκλοφορία και μπορεί να προσφέρουν προστασία ενάντια στην άρνηση υπηρεσιών κατά τις επιθέσεις κατακλυσμού κυκλοφορίας. Συντηρούνται και ρυθμίζονται από ειδικούς τειχών προστασίας, οπότε δεν χρειάζεται να έχετε εσείς κάποιο εξειδικευμένο ταλέντο.

Οι τοπικές αλλαγές είναι ελάχιστες, συχνά απλά προωθούν την κυκλοφορία από τα routers συνεργάτες στο τείχος προστασίας του cloud. Οι απομακρυσμένοι χρήστες ή οι χρήστες κινητών μπορούν να συνδεθούν μέσω του Εικονικού Ιδιωτικού Δικτύου (VPN) ή χρησιμοποιώντας την ως proxy δικτύου.

Τα τείχη προστασίας του Cloud είναι ιδιαίτερα κατάλληλα για οργανισμούς πολλαπλών τοποθεσιών. Κάθε ιστότοπος μπορεί να προστατευθεί από την ίδια τεχνολογία τείχους προστασίας χωρίς να χρειάζεται να δρομολογήσει όλη την κυκλοφορία μέσω ενός κεντρικού εσωτερικού τείχους προστασίας ή να αγοράσει, τροποποιήσει και αναπτύξει πολλαπλά τείχη προστασίας σε όλο το περιβάλλον πληροφορικής της.

Τείχη Προστασίας Container (Container Firewall)

Τα Τείχη Προστασίας Container είναι σχεδιασμένα ειδικά για να αντιμετωπίζουν τις προκλήσεις των εικονικών υπολογιστών εξ αποστάσεως σε containers. Λειτουργούν παρόμοια με ένα παραδοσιακό τείχος προστασίας, αλλά πρέπει να μπορούν να αντιμετωπίσουν την αυξημένη πολυπλοκότητα της διαχείρισης της κυκλοφορίας μέσα σε ένα container καθώς και της εισερχόμενης κυκλοφορίας από τον μη containerized εξωτερικό κόσμο και της κυκλοφορίας δικτύου που αποστέλλεται σε αυτόν τον μη containerized εξωτερικό κόσμο.

Επειδή τα περισσότερα container hypervisors λειτουργούν στο Linux, είναι δυνατόν να εγκαταστήσετε ένα τείχος προστασίας βασισμένο σε λογισμικό σε πολλά containers. Όμως, με περισσότερο από μια χούφτα containers για διαχείριση, το κόστος συντήρησης κάθε τείχους προστασίας από αυτά είναι αδύνατο.

Network Segmentation Firewalls

Ένα τείχος προστασίας διαδικτυακού διαχωρισμού χρησιμοποιείται για να προστατεύσει τμήματα ενός εταιρικού δικτύου που έχουν δημιουργηθεί για να εξυπηρετούν λειτουργικές περιοχές, ομάδες, τμήματα ή άλλες απαιτήσεις διαχωρισμού.

Αυτά τα τείχη προστασίας (Firewall) χρησιμοποιούνται συχνά για να περιφράξουν εσωτερικά περιοχές που χειρίζονται ευαίσθητα δεδομένα, όπως δεδομένα καρτών πληρωμής. Μαζί με άλλα μέτρα, όπως οι φυσικοί έλεγχοι πρόσβασης, μπορούν να αποτελέσουν μέρος της προστασίας που απαιτείται για την ικανοποίηση ενός προτύπου όπως το PCI-DSS.

Αυτά αναπτύσσονται επίσης στα όρια των υποδικτύων ως στεγανά σε ένα υποβρύχιο. Εάν παραβιαστεί μια περιοχή τότε αυτά μπορούν να βοηθήσουν να περιοριστεί ή να καθυστερήσει η εξάπλωση της εισβολής ή της μόλυνσης.

Τα τείχη προστασίας διαδικτυακού διαχωρισμού προσφέρουν το μεγαλύτερο όφελος σε οργανισμούς με μεγάλες και περίπλοκες περιμέτρους δικτύου που είναι δύσκολο να προστατευτούν.

Βασικά λάθη στα Τείχη Προστασίας

Η αποτελεσματικότητα ενός τείχους προστασίας μπορεί να υπονομευτεί από ανόητα λάθη. Το λαμπερό σας – και συνήθως πολύ ακριβό – τείχος προστασίας μπορεί να μην κάνει αυτό που νομίζετε αν εσείς ή οι εργαζόμενοι σας πέσετε σε αυτές τις παγίδες.

Υπάρχουν ακόμα κάποιες εταιρείες με προεπιλεγμένους κωδικούς πρόσβασης διαχειριστή στα τείχη προστασίας τους. Αυτό επιτρέπει σε μια απειλή να συνδεθεί απομακρυσμένα στο τείχος σας και να ρυθμίσει τους κανόνες έτσι ώστε να του επιτρέπουν την πρόσβαση στο δίκτυο σας όποτε θέλουν.

Συνήθως θα αλλάξουν τον κωδικό – που θα έπρεπε εσείς να έχετε αλλάξει από την πρώτη μέρα – έτσι ώστε να μην μπορείτε να μπείτε και να τους κλειδώσετε απ’ έξω. Αντίθετα, εσείς κλειδώνεστε απ’ έξω.

Μακάρι οι κατασκευαστές να μην το κάνουν αυτό, αλλά ορισμένα τείχη προστασίας παραδίδονται με ένα “τυπικό” σύνολο ανοιχτών θυρών. Πρέπει να διασφαλίσετε ότι κλείνετε όλες τις θύρες που δεν χρησιμοποιείτε και να δημιουργήσετε και να επιβάλλετε μια λειτουργική διαδικασία για να ανοίγετε μόνο μια θύρα μετά από μια αναθεωρημένη και συμφωνημένη επιχειρηματική ανάγκη.

Μέρος της διαδικασίας πρέπει να είναι η επαλήθευση ότι η πιστοποίηση έχει εφαρμοστεί στις συνδέσεις στη θύρα αυτή και ότι ισχύουν οι κατάλληλοι κανόνες που εσείς θέλετε.

Η ρύθμιση των κανόνων του τείχους προστασίας μπορεί να είναι περίπλοκη. Μια εύκολη παγίδα στην οποία μπορεί να πέσει κανείς είναι να δημιουργήσει δύο κανόνες που να έρχονται σε αντίθεση μεταξύ τους. Αυτοί θα συγκρουστούν και θα ανταγωνιστούν ο ένας τον άλλο. Ένας ή και οι δύο θα αποτύχουν και δεν θα επιβληθούν. Αυτό σας αφήνει εκτεθειμένους δείχνοντας μια αδυναμία που μπορεί να παραβιαστεί.

Οι απειλητικοί παράγοντες χρησιμοποιούν σαρωτές θυρών για να εντοπίσουν ανοιχτές θύρες. Κάθε ανοιχτή θύρα στη συνέχεια ελέγχεται αυτόματα. Είναι προφανές γιατί είναι σημαντικό μόνο εσείς να ανοίξετε τις θύρες και μόνο αυτές που χρειάζεστε και οι θύρες που ανοίγετε να είναι ασφαλείς.

Η προώθηση θυρών είναι μια τεχνική που χρησιμοποιείται ένας ασυνήθιστος, μη τυπικός αριθμός θύρας για κάτι που έχει μια καθορισμένη θύρα, όπως το RDP στη θύρα 3389.

Αυτό μπορεί να εξυπηρετείται στο τείχος προστασίας σας στη θύρα 32664 και να προωθείται εσωτερικά στη θύρα 3389 στον RDP server σας. Τότε η θύρα 3389 στο τείχος προστασίας σας μπορεί να κλείσει, δίνοντας την εντύπωση στον έξω κόσμο ότι δεν χρησιμοποιείτε καθόλου RDP.

Έτσι κι αλλιώς, τα τείχη προστασίας (Firewall) τρέχουν σε λογισμικό και το λογισμικό μπορεί να έχει σφάλματα. Είναι ζωτικής σημασίας να συντηρείτε τα τείχη προστασίας σας και να εφαρμόζετε τυχόν ενημερώσεις ασφαλείας που κυκλοφορεί ο κατασκευαστής για να αντιμετωπιστούν αδύνατα σημεία που ανακαλύφθηκαν στο υλικό και λογισμικό της συσκευής.

Συμπέρασμα

Αναπόφευκτα, το συμπέρασμα είναι ότι όλα εξαρτώνται από το ανθρώπινους που ασχολούνται με το συγκεκριμένο πρόβλημα. Χρειάζεται να υπάρχει η οικονομική δυνατότητα αλλά ακόμη περισσότερο χρειάζονται άνθρωποι στην μπροστινή γραμμή για να ρυθμιστούν, να αναπτυχθούν και να συντηρηθούν τα τείχη προστασίας (Firewall).

Η συντήρηση χρειάζεται οργάνωση με την μορφή χρονοδιαγραμμάτων και διαδικασιών. Χρειάζεστε ανθρώπους να τα γράψουν, να τα παρουσιάσουν και να τα ακολουθήσουν.

Το τείχος του Αδριανού θα ήταν άχρηστο χωρίς εντολές, πειθαρχία και καλά εκπαιδευμένους λεγεωνάριους.